最近取引先を装ったウイルスメールが送られてきます。社内でも注意喚起を徹底していますがいつ感染するかわかりません。ウイルス感染を想定し、Emotetをどのように駆除するかを予習しておきます。

Emotetとは?

Emotetに感染する経路は大体こんな感じ。

ウイルスを仕込んだ添付ファイルをつけてメールを飛ばします。受けとった人がその添付ファイルを実行します。実行された端末の連絡先情報を取得し、ウイルスをさらにその連絡先に向けて拡散します。

さらにはブラウザのログイン情報なども盗んでいくようです。恐ろしい…

くわしくは、下記のページをご覧ください。最初は2019年に登場し、いったんおさまったものの、第2波が襲ってきたようです。現実世界のウイルスも大変なのにまいりましたね…。

感染したかを確認する

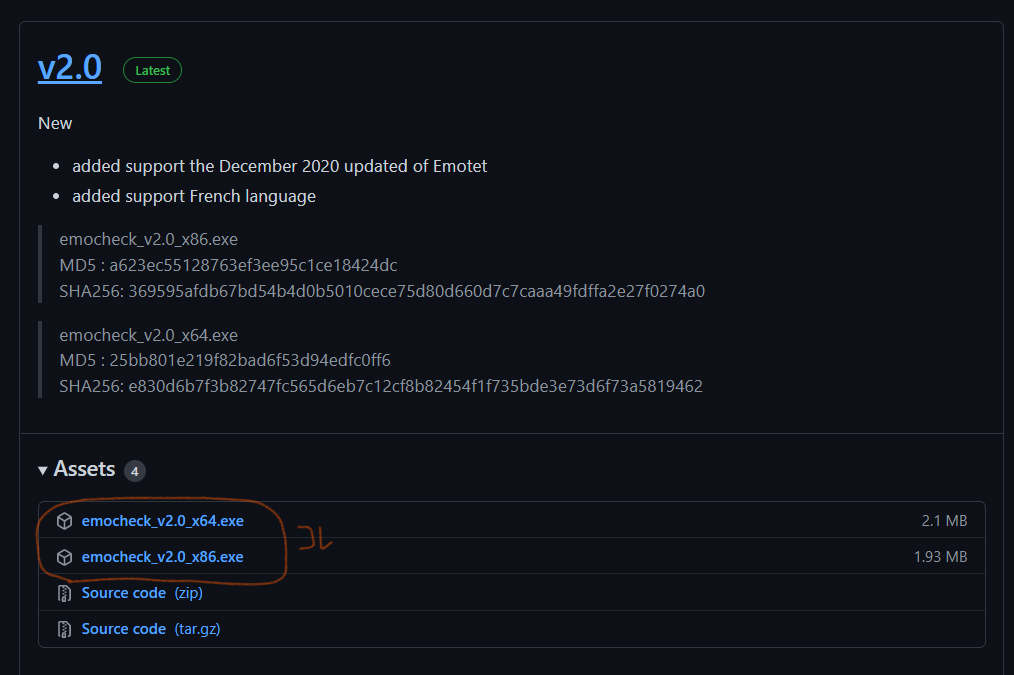

まずはツール「EmoCheck」で感染したかどうかを確認します。ツールのダウンロードはこちらから

64bitと32bitが用意されていますので、パソコンに合わせてダウンロードします。(ちなみにどっちかわからない場合はx86を実行してみてください。間違えたのを実行してもPCは壊れません。)

さっそく実行してみましょう。感染していない場合は、

[結果] 検知しませんでした。

と表示されます。もし感染したら…

[結果] Emotetを検知しました。 [詳細] プロセス名 : 〇○〇.exe プロセスID : xxxx イメージパス : C:\Users\papa\AppData\Local\hogehoge\hoge.exe

のように表示されます。「プロセス名」「プロセスID」「イメージパス」この情報は後で使用します。大事な情報です。

隔離する

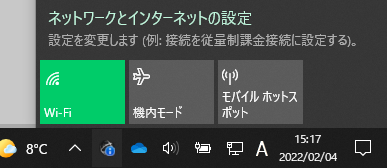

感染したPCのネットワークを切ります。有線であれば有線ケーブルを引っこ抜けばよいですが、無線を使用している場合は、無線をオフにしてください。

無線をオフにする方法

1. 画面右下の無線の電波マーク(もしくはPCディスプレイマーク)をクリック

2. Wi-Fiボタンを押してオフにする

それから感染したメールアドレスのパスワードも変更しましょう。Emotetがメールアドレスのパスワードを盗んでなりすましを行うようです。感染していないPCから感染したメールアドレスのパスワードを変更しましょう。

注意!!

同時に次のログインID,パスワードも変更する方が望ましい。

・Windowsログイン情報

・ブラウザに保存されているログイン情報

Emotetを駆除する

- Emotet本体をフォルダごと削除する

EmoCheckで出力された「イメージパス」の「C:\…\AppData\Local」以下のフォルダごと削除します。

2. レジストリエディタにあるEmotetの情報を削除する

レジストリエディタで以下にアクセスします。

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Runこの一覧にEmoCheckで出力された「イメージパス」があればそれを削除します。

3. プロセスに登録されているEmotetの情報を削除する

タスクマネージャーを開き、EmoCheckで出力された「プロセス名」と「プロセスID」を元に探し出し、「タスクの終了」をします。

まとめ

あやしいメールは開かない。開く前にメールアドレスが本人のものか確認する。定期的なウイルスチェックを行う。

コメント